BT Danışmanlık Hizmetleri Nedir?

BT danışmanlık hizmetleri nedir? Teknolojik anayasanızı yazan kapsamlı rehberimizi inceleyin, ücretsiz değerlendirme için bize ulaşın.

- Neden Sağlam Bir BT Altyapısına İhtiyacınız Var?

- BT Altyapısının İş Sürekliliğindeki Rolü ve Önemi

- Analoji: Kurumsal BT Danışmanlığı ile Doğru Şehir Planlaması

- Değişen Tehdit Algısı: “Siber Suçların Demokratize Olması”

- Kurumsal BT Danışmanlığında Fiziksel Altyapı ve Envanter Yönetimi

- Donanım Standartlarının Belirlenmesi: İnşaat Malzemesi Standardı

- Envanter Yönetimi ve Zimmet Formları: Hukuki ve Operasyonel Güvence

- Ağ (Network) Altyapı Kurulumu ve Topoloji Yönetimi: Şehrin Yolları

- Yapısal Kablolama ve Topoloji Seçimi

- Switching ve VLAN Yapılandırması: Trafiği Bölümlere Ayırmak

- Kablosuz Ağ (Wi-Fi) Planlaması ve Kapsama Alanı Analizi

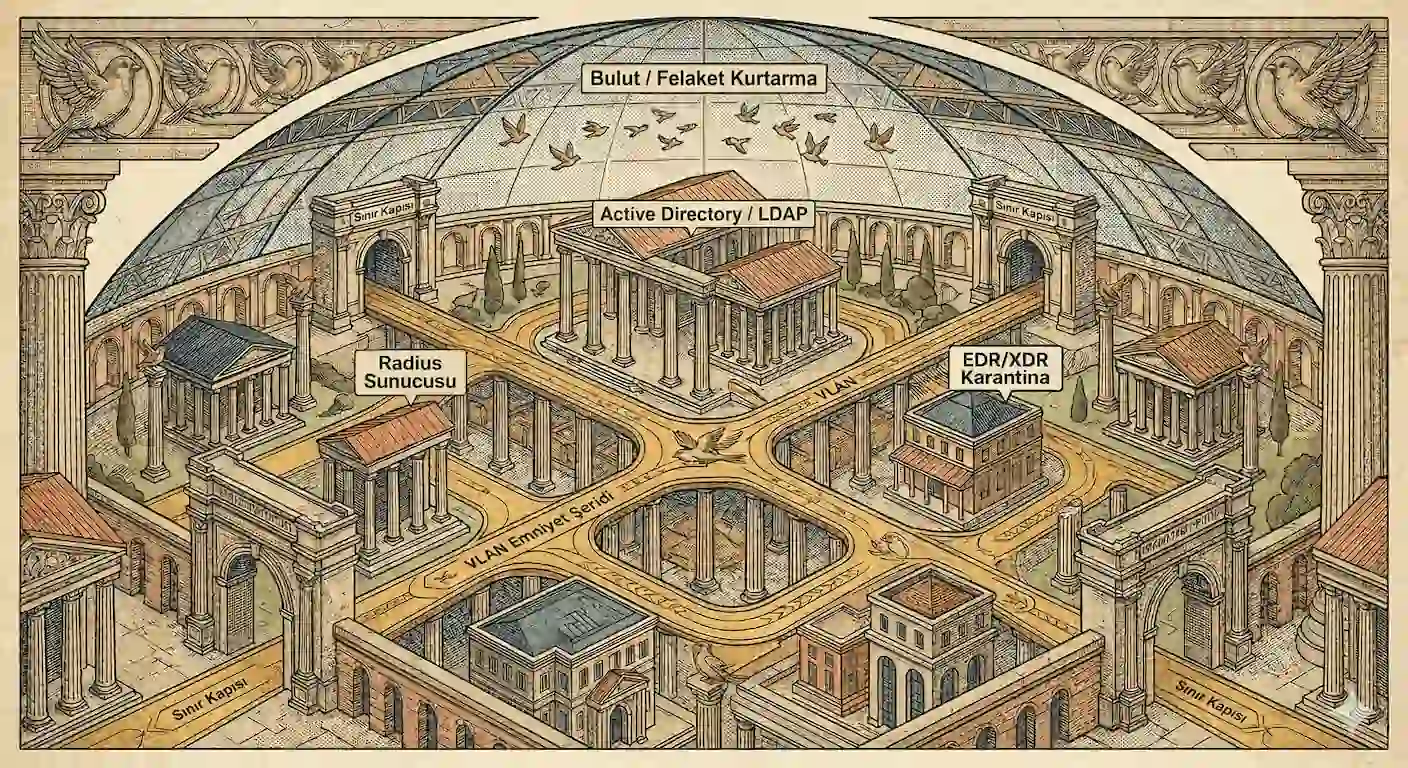

- Sistem Yönetimi ve Erişim Güvenliği: Şirketin Dijital Devleti (Platon Analojisi)

- Active Directory (AD) Kurulumu: Merkezi Yönetimin Kalbi

- Radius Sunucusu ve 802.1x Güvenliği: Bakanlık Turnikeleri

- Grup Politikaları (GPO) ile Standartlaştırma: Bilişim Meclisi

- Siber Güvenlik Danışmanlığı ve Yasal Uyumluluk: Ülkenin Sınırları

- Yerel Ağ Bağlantısından (LAN) Geniş Ağ Bağlantısına (WAN) Yolculuk

- Uluslararası Hava Yolu Şirketleri ve İnternet Servis Sağlayıcıları (ISP)

- Firewall (Güvenlik Duvarı) Konfigürasyonu: UTM ve IPS/IDS

- 5651 Sayılı Kanun ve Loglama: Dijital Ayak İzlerinin Kayıt Altına Alınması

- Endpoint Security: Antivirüs’ün Ötesinde EDR ve XDR Çözümleri

- İş Sürekliliği (Disaster Recovery) ve Veri Yedekleme Stratejileri

- Dosya Sunucusu (File Server) ve Yetkilendirme Matrisi

- 3-2-1 Yedekleme Kuralı: Felaket Anında Veriyi Kurtarmak

- BT Operasyon Yönetimi: Monitöring ve Help Desk Süreçleri

- Monitöring (İzleme): Sistem Ayaktayken Neler Oluyor? (Zabbix / PRTG)

- Help Desk ve Ticket Sistemi: Sorunların Kayıt Altına Alınması

- IT Dokümantasyonu: Bilgi Kaybını Önleme ve Kurumsal Hafıza

- Sonuç: BT Danışmanlığı ile Teknik Borçlardan Kurtulun

- Teknik Borç Nedir ve Nasıl Kapatılır?

- Geleceğe Hazırlık: Teknik Borçlarınızdan Kurtulun ve Geleceği Şimdiden İnşa Edin

- Şirketiniz İçin Hızlı BT Check-up Listesi

- BT Danışmanlığı Hakkında Sıkça Sorulan Sorular

BT Danışmanlık Hizmetleri; bir kurumun donanımsal ve yazılımsal tüm bilgi işlem altyapısının devlet regülasyonlarına uygun, siber güvenlik risklerinden arındırılmış, verilerin güvenle depolanıp yedeklendiği ve iş sürekliliğini tehdit edebilecek darboğazların ortadan kaldırıldığı ideal bir teknoloji ekosistemi kurma sürecidir. Kısacası, dijital çağda varlık göstermeye çalışan bir işletmenin teknolojik anayasasını yazma ve uygulama sanatıdır.

💡 Yönetici Özeti: Bu rehberde; karmaşık BT süreçlerinin bir şehrin planlanması gibi nasıl yönetilmesi gerektiğini, siber saldırıların lise seviyesine inen risklerini, Platon’un devlet felsefesiyle ağ güvenliği arasındaki bağı ve kriz anında sizi kurtaracak “3-2-1 Yedekleme” kuralını keşfedeceksiniz.

Neden Sağlam Bir BT Altyapısına İhtiyacınız Var?

Klasik endüstriyel dönemde “Vakit nakittir,” anlayışı hakimdi. İçinde bulunduğumuz bilgi çağında ise bu paradigma evrimleşmiştir: Artık hem veri hem de vakit nakittir. Sağlam ve ölçeklenebilir bir BT altyapısına sahip olmak, modern iş dünyasında sahip olduğunuz bu en değerli iki varlığı güvence altına almanız anlamına gelir:

- Vakit (İş Sürekliliği): İnternet veya sunucu kesintileri (downtime); muhasebeden lojistiğe, insan kaynaklarından hukuk departmanlarına kadar tüm çarkların durmasına neden olur. İşleyişin durması, personelin mesai saatlerinin çöpe gitmesi ve şirketin onarılamaz bir finansal kayıp yaşaması anlamına gelir. Vakit geriye yönelik telafi edilemeyen tek kaynaktır.

- Veri (Şirketin Hafızası): Sistematik bir yedekleme politikası olmadan çalışan yapıların çökmesi veya siber saldırganların kritik şirket verilerini şifreleyerek fidye (Ransomware) talep etmesi, kurumların ticari hayatını sona erdirebilecek düzeyde ölümcül bir risk taşır.

BT Altyapısının İş Sürekliliğindeki Rolü ve Önemi

BT altyapısının asıl değeri, iş sürekliliğini garanti altına almasında ve doğru önceliklendirmelerle operasyonel servis kalitesini artırmasında yatar. Kurumun ihtiyaçlarına özel olarak tasarlanmış, sürekli izlenen ve hataları henüz kullanıcıya yansımadan tespit edebilen sistemler, BT yatırımlarının verimini en üst düzeye çıkarır.

Mantık Şudur: Doğru danışmanlık hizmeti ile kurgulanmış bir altyapı, dijital dönüşüme ayak uydurarak kurumsal BT bütçesinde ciddi tasarruflar sağlar. Sürekli arızalanan cihazları tamir etmek veya çöken sistemler yüzünden yaşanan iş kaybını telafi etmek için harcanan bütçeler, doğru bir planlamayla sistemin güvenliğini ve hızını daha da artıracak yeni nesil yatırımlara dönüştürülebilir. Yani şirketler bütçelerini “hasar onarımı” yerine “kalite ve güvenlik artırımı” için kullanmaya başlar.

Analoji: Kurumsal BT Danışmanlığı ile Doğru Şehir Planlaması

Kurumsal BT danışmanlığının en büyük avantajı, alanında uzman, farklı disiplinleri bir araya getiren tecrübeli bir ekiple, tek bir personel maliyetinden bile daha uygun şartlarda çalışabilme imkanı sunmasıdır. Kendi bünyenizde bir siber güvenlik uzmanı, bir sistem yöneticisi ve bir ağ mühendisi istihdam ettiğinizi düşünün. Her bir personel için maaş, vergi, SGK, yol, yemek gibi doğrudan maliyetlerin yanı sıra; izin günlerinin yönetimi, hastalık durumları, oryantasyon süreçleri ve ekip içi uyum gibi operasyonel eforlar harcamanız gerekecektir.

Oysa çok çeşitli sektörlerde hizmet vermiş tecrübeli bir danışmanlık ekibiyle çalışmak; zaman, maliyet ve verimlilik açısından eşsiz bir katma değer yaratır. Örneğin; şirketinizin uluslararası görüntülü toplantılarında yaşanan ses ve görüntü kopmaları, daha önce eğitim sektöründe binlerce öğrencinin eşzamanlı bağlandığı sistemleri yönetmiş, Hizmet Kalitesi (QoS - Quality of Service) yapılandırmalarına hakim bir ağ mühendisi tarafından dakikalar içinde çözülebilir. Benzer şekilde, hassas kişisel verilerin yasalara uygun yedeklenmesi sorunu, daha önce sağlık sektöründe KVKK ve veri mahremiyeti üzerine çalışmış sistem mühendisleriyle kolayca aşılabilir.

Kurumsal BT Danışmanlığını, profesyonel bir “Şehir Planlama Hizmeti” olarak düşünebiliriz. Zemini sağlam, altyapısı uygun bölgelere hastane, banka ve devlet dairesi gibi kritik yapıların inşa edilmesini; deprem riski taşıyan, zemini sıvılaşmaya müsait alanların ise yeşil alan veya park olarak değerlendirilmesini sağlayan bir üst akıldır. Geleceğe miras kalacak, yaşanabilir bir şehir inşa etmenin ilk adımı doğru planlamadır. Kurumsal BT Danışmanlığı da şirketinizin dijital coğrafyasını inşa ederken size uluslararası standartlarda rehberlik eden, bağımsız bir denetleme ve planlama komisyonu işlevi görür.

Değişen Tehdit Algısı: “Siber Suçların Demokratize Olması”

Günümüzde sağlam bir BT altyapısı, şirketler için bir rekabet avantajından ziyade hayatta kalma zorunluluğudur. Geçmişte yalnızca çok üst düzey teknik bilgiye sahip bilgisayar korsanları siber saldırılar düzenlerken; günümüzde yapay zekanın gelişimi ve otomasyon araçlarının yaygınlaşmasıyla siber suçlar adeta “demokratize” olmuştur. Artık saldırganlar, Microsoft veya Google gibi devasa şirketlerin yanı sıra küçük ve orta ölçekli işletmeleri (KOBİ) de kolaylıkla hedef alabilmektedir.

Bilginin hızla yayılması, teknolojik gelişimin aydınlık yüzünü temsil etse de madalyonun karanlık bir yüzü de vardır. Bugün siber açıkların keşfedilmesi, sistemlerin sömürülmesi (exploit) ve kablosuz ağlara sızma gibi hassas teknikler, lise ve hatta ortaokul öğrencilerinin erişebileceği kadar basitleşmiştir. Ruh sağlığı sorunları yaşayan, yaşından dolayı muhakeme yeteneği henüz tam oturmamış veya suça meyli olan bireylerin, hazır araçlar kullanarak kurumlara geri dönülemez zararlar vermesi, günümüz siber dünyasının en hızlı yükselen tehdit trendlerinden biridir.

Bu durumun ciddiyetini ve Türkiye’deki gerçek yansımalarını daha iyi kavrayabilmek adına, 140journos adlı YouTube kanalının “Panel” isimli belgeselini izlemenizi şiddetle tavsiye ederiz. Devlet sitelerindeki verilerin lise çağındaki gençler tarafından nasıl ele geçirildiğini anlatan bu yapım, siber güvenliğin neden şansa bırakılamayacağını çarpıcı bir şekilde gözler önüne sermektedir. İzlemek için tıklayın: 140journos - Panel Belgeseli

Kurumsal BT Danışmanlığında Fiziksel Altyapı ve Envanter Yönetimi

Kurumsal BT danışmanlığında sunulan en temel hizmet, fiziksel altyapının ve donanım envanterinin yönetimidir. Şehir planlaması analojimizden ilerlersek; bu aşamayı bina inşaatına başlamadan önce yapılan zemin etütlerine, hukuki izin süreçlerine ve mühendislik fizibilite çalışmalarına benzetebiliriz. Tıpkı bir devletin imar mevzuatlarında binaların uyması gereken asgari kalite ve dayanıklılık standartlarının olması gibi, bilgi işlem dünyasında da kurumun temel kalite eşiğini belirleyen standartlar olmalıdır.

Donanım Standartlarının Belirlenmesi: İnşaat Malzemesi Standardı

Donanım standartlarının belirlenmesini, devletin inşaat sektöründe uyguladığı TSE (Türk Standardları Enstitüsü) kurallarına benzetebiliriz. Bir devlet hastanesi veya toplu konut inşa edilirken müteahhitler kafalarına göre rastgele kalitede demir, uyumsuz ebatlarda tuğla veya standart dışı elektrik kablosu kullanamazlar. Kullanılan her malzemenin belirli bir TSE standardına uyması, birbiriyle entegre çalışabilmesi ve uzun ömürlü olması zorunludur.

Bilişim dünyasında da donanım standardizasyonu, operasyonel verimliliğin ve sağlam bir BT altyapısının temel taşıdır. Bir kurumun personeline X, Y ve Z gibi üç farklı markadan, tamamen farklı nesil işlemcilere ve mimarilere sahip laptoplar dağıttığını hayal edin. Böyle bir “standartsızlık” senaryosunda IT departmanı sürekli krizlerle boğuşur:

- Uyumsuzluk ve Tedarik Krizleri: Cihazlar bozulduğunda yedek parça temininde kronik uyumsuzluklar yaşanır. Her marka için ayrı ayrı tedarik süreçleri yürütmek zorunda kalınır.

- Öğrenme Eğrisi (Efor Kaybı): Her bir farklı cihaz modeli için IT personelinin o cihaza has farklı bir sorun giderme (troubleshooting) yöntemini baştan öğrenmesi ve dokümante etmesi gerekir. Bu, ciddi bir zaman israfıdır.

- Parça İsrafı: Örneğin, ana kartı yanan X marka bir laptopun sapasağlam duran RAM’i veya yüksek hızlı SSD’si, yapısal uyumsuzluklardan dolayı Y ve Z marka laptopların tamirinde kullanılamaz ve çürümeye terk edilir.

Kısacası, donanım standartlarının baştan tek tipleştirilerek (standardizasyon) belirlenmesi; sağlam bir şehrin inşasında kullanılacak beton sınıfının ve demir kalitesinin TSE güvencesiyle regüle edilmesidir. Kaliteyi standartlaştırdığınızda, verimliliği otomatik olarak maksimize edersiniz.

Envanter Yönetimi ve Zimmet Formları: Hukuki ve Operasyonel Güvence

Bir şehirde binaları inşa ettiniz ve yolları açtınız. Peki, bu binaların hangi katındaki hangi dairenin kime ait olduğunu nasıl bileceksiniz? Şehir planlamasında ve devlet yönetiminde buna Kadastro İşlemleri ve Tapu Sicil Kaydı denir. Parselasyon yapılarak her metrekarenin yasal sahibi devlet nezdinde kayıt altına alınır.

Bilişim dünyasında bunun karşılığı, Kusursuz Envanter Yönetimi ve Zimmet Protokolleridir. “X marka, Y model, Z seri numaralı ve W MAC adresli bilgisayarın tüm yasal sorumluluğu ile şahsıma zimmetlendiğini kabul ediyorum,” şeklinde hazırlanan; içinde KVKK aydınlatma metinlerinin ve kurumsal veri gizliliği sözleşmelerinin yer aldığı resmi bir belgenin imzalanması kritik bir zorunluluktur.

İlgili personelin bilgisayarından bilişim sistemleri kullanılarak bir suç işlendiğini ve Bilgi Teknolojileri ve İletişim Kurumu’nun (BTK) şirketinize resmi bir yazıyla başvurduğunu düşünün. “Bu IP ve MAC adresli cihazdan yasadışı işlem yapılmıştır, cihaz kime aittir?” sorusuna verebileceğiniz net, imzalı ve hukuki bir cevabınız olmalıdır. Envanter yönetimi, yalnızca cihazların kaybolması veya çalınması durumunda mali koruma sağlamakla kalmaz; kurumu ve yöneticilerini yasal bir zırh gibi koruyan en önemli idari kalkandır.

💡 Unutmayın: Bir bilişim suçu işlendiğinde, o IP’nin “tapusu” yani zimmet formu elinizde yoksa, yasal olarak tüm kurum zan altında kalır.

Ağ (Network) Altyapı Kurulumu ve Topoloji Yönetimi: Şehrin Yolları

Şehir planlamasında binaların estetiği ve yerleşimi ne kadar önemliyse, bu binalar arasındaki ulaşımı sağlayan yol ağlarının tasarımı da bir o kadar kritiktir. Altın kaplamalı binalardan oluşan ultra lüks bir sitede yaşadığınızı düşünün. Ancak markete giden yol çamurluysa, otopark kapasitesi yetersizse ve trafiğe takılmadan işinize gidemiyorsanız, o lüks sitenin hiçbir anlamı kalmaz. İşte en son nesil, son derece güçlü bilgisayarlara sahip olup da internet erişimi kesintili olan, yavaş çalışan veya yanlış tasarlanmış bir ağa bağlı olan kurumların durumu tam olarak budur.

Yapısal Kablolama ve Topoloji Seçimi

Yapısal kablolama, şehrin mahallelerini ve binalarını birbirine bağlayan kara yolları, köprüler ve viyadüklerdir. Gelecekte şehrin büyümesi (şirketin yeni personeller işe alması veya yeni departmanlar kurması) durumunda, verinin aktığı bu yolların darboğaza uğramaması gerekir. İnternet servis sağlayıcınızdan 1 Gbps hızında devasa bir fiber internet hizmeti satın alıyor olabilirsiniz. Ancak son kullanıcınızın bilgisayarı, veri merkezindeki ağ anahtarına (Switch) maksimum veri taşıma kapasitesi 10 Mbps olan eski nesil bir CAT4 kablo veya hasarlı bir priz üzerinden bağlanıyorsa, o ağda devasa bir darboğaz oluşur. Bu durum, Formula 1 yarış arabasıyla Arnavut kaldırımlı dar bir gecekondu sokağında hız yapmaya çalışmaya benzer. Unutmayın: Sisteminiz, ancak en yavaş parçanız yani darboğazınız kadar hızlıdır.

Topoloji seçimi ise şehrin araç park ve trafik akış politikasını belirlemektir. Tüm bilgisayarların, kameraların ve yazıcıların rastgele, plansızca birbirine bağlandığı bir “Ad-Hoc (Karmaşık/Düzensiz) Topoloji”, arabaların kaldırımlara, sokak ortalarına rastgele park edildiği ve trafiğin felç olduğu bir Orta Doğu şehrine benzer. Buna karşın, tüm kabloların sistem odasındaki merkezi cihazlarda toplandığı “Yıldız (Star) Topolojisi”, araçların düzenli katlı otoparklarda tutulduğu, caddelerin araç işgalinden kurtulup trafiğin akıcı bir şekilde ilerlediği, giriş-çıkış yapan tüm araçların kayıt altına alınabildiği modern bir Avrupa şehri planlamasıdır.

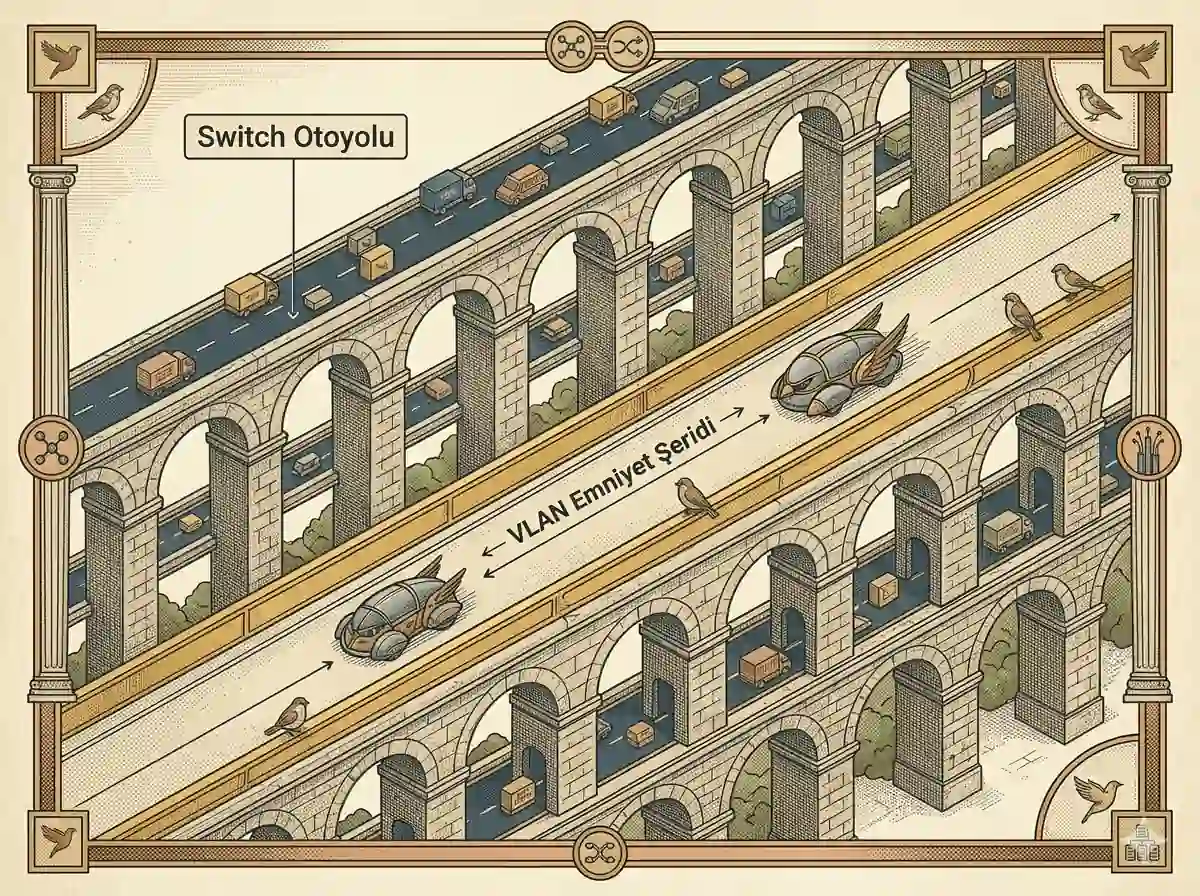

Switching ve VLAN Yapılandırması: Trafiği Bölümlere Ayırmak

Bir otoyolun 8 şeritten oluştuğunu düşünün; 4 şerit gidiş, 4 şerit geliş. Switch’lerde (Ağ Anahtarları) de veri iletimi benzer bir çift yönlü (Full-Duplex) mantıkla işler. Uç cihazları merkeze bağlayan ağ kablolarının içindeki tellerin bir kısmı veriyi gönderirken (TX), diğerleri veriyi alır (RX). Switch’ler, veri paketlerinin hedeflerine ulaşması için Karayolları Genel Müdürlüğü tarafından inşa edilen geniş, hızlı ve çok şeritli kavşaklardır.

VLAN (Sanal Yerel Ağ) yapılandırması ise bu yollara akıl katma sanatıdır. Ana yollarda ambulans, itfaiye ve polis araçları için ayrılmış özel emniyet şeritleri olduğunu hayal edin. Bilişim dünyasında da “Management VLAN” (Yönetim Ağı) olarak adlandırdığımız özel ve izole ağlar vardır. Bu ağlar yalnızca sistem yöneticilerinin kritik sunuculara veya cihazların arayüzlerine erişmesi için ayrılmıştır.

VLAN Segmentasyonu sayesinde, muhasebe departmanının trafiği ile misafir internet trafiği birbirinden tamamen izole edilir. Böylece, ağı adeta görünmez duvarlarla bölerek; bilgisayarına virüs bulaşmış bilinçsiz bir misafir kullanıcının veya kötü niyetli bir siber saldırganın kritik sunuculara ulaşmasını engellemiş oluruz. Çok gizli bir askeri karargaha elini kolunu sallayan herkesin girebildiğini hayal edin; işte VLAN yapılandırması yapılmamış (Flat Network) bir şirket ağı tam olarak böyle bir güvenlik zafiyeti barındırır.

Kablosuz Ağ (Wi-Fi) Planlaması ve Kapsama Alanı Analizi

Teknik olduğu kadar fizik yasalarıyla da yakından ilgili olan Wi-Fi planlamasını, radyo frekansları analojisiyle çok net kavrayabiliriz. Arabanızda giderken radyoyu açıp 100.40 frekansını ayarladığınızda belirli bir yayını dinlersiniz. Kablosuz ağ cihazları (evlerde modem, kurumlarda Access Point - Erişim Noktası olarak bilinir) da tıpkı radyolar gibi elektromanyetik dalgalar ve frekanslar üzerinden haberleşir. Wi-Fi’da kullandığımız 2.4 GHz veya 5 GHz bantları, aslında dinlediğiniz radyo frekanslarının çok daha yüksek titreşimli versiyonlarıdır.

Radyo dinlerken siz sadece “alıcı” konumundasınızdır. Çünkü radyolar tek yönlü (Simplex) veya Wi-Fi teknolojisindeki gibi yarı-çift yönlü (Half-Duplex) iletişim mantığı barındırır. Eğer arabanızdaki radyoda bas-konuş bir mandal olsaydı ve 100.40 frekansından sesinizi yayabilseydiniz, o frekansı dinleyen diğer tüm araçlardaki yayını sabote ederdiniz.

İşte kablosuz ağ frekans planlaması tam olarak budur. Normal hayatta askerlerin, polislerin, ambulansların ve amatör telsizcilerin kendilerine tahsis edilmiş özel frekansları vardır. Eğer devlet frekans planlamasını doğru yapmazsa; kötü niyetli kişilerin polis telsizine sızıp anons geçtiği, afet anında AFAD ekiplerinin haberleşmesinin parazitlerle sabote edildiği veya hastanedeki MR cihazlarının sinyallerinin Wi-Fi ile çakışarak bozulduğu kaotik bir senaryo ortaya çıkar.

Kurumlarda da durum böyledir. “Her yerde internet çeksin” diyerek iki Access Point cihazını bilinçsizce birbirine çok yakın konumlandırırsanız, cihazların yayın kanalları çakışır (Channel Interference/Parazit). Bu durum, yan yana duran 40 kullanıcının aynı anda telsiz mandalına basarak birbirinin iletişimini sabote etmesi gibidir; sinyal seviyesi “full” görünse bile kimse internete giremez. Çok uzak konumlandırıldığında ise “ölü noktalar” (Dead Zones) oluşur. Kurumsal BT Danışmanlığı, bu elektromanyetik dalga haritasını (Heatmap) profesyonel yazılımlarla analiz ederek, parazitsiz ve kesintisiz bir kablosuz iletişim altyapısı kurmanızı sağlar.

Kurumsal Network Kurulumu ve Ağ Çözümleri hizmetimizin makalesinden konuyla ilgili daha kapsamlı bilgi alabilirsiniz.

Sistem Yönetimi ve Erişim Güvenliği: Şirketin Dijital Devleti (Platon Analojisi)

M.Ö. 4. yüzyılda yaşamış büyük filozof Platon’un Devlet adlı eserinde kurguladığı ideal toplum düzeni; bugünün modern sistem yönetim mimarisine ürkütücü derecede benzer. Şehri planladık, binaları diktik, yolları ve iletişim kanallarını kurduk. Şimdi sıra bu devleti yönetecek yasaları oluşturmaya ve adaleti tesis etmeye geldi.

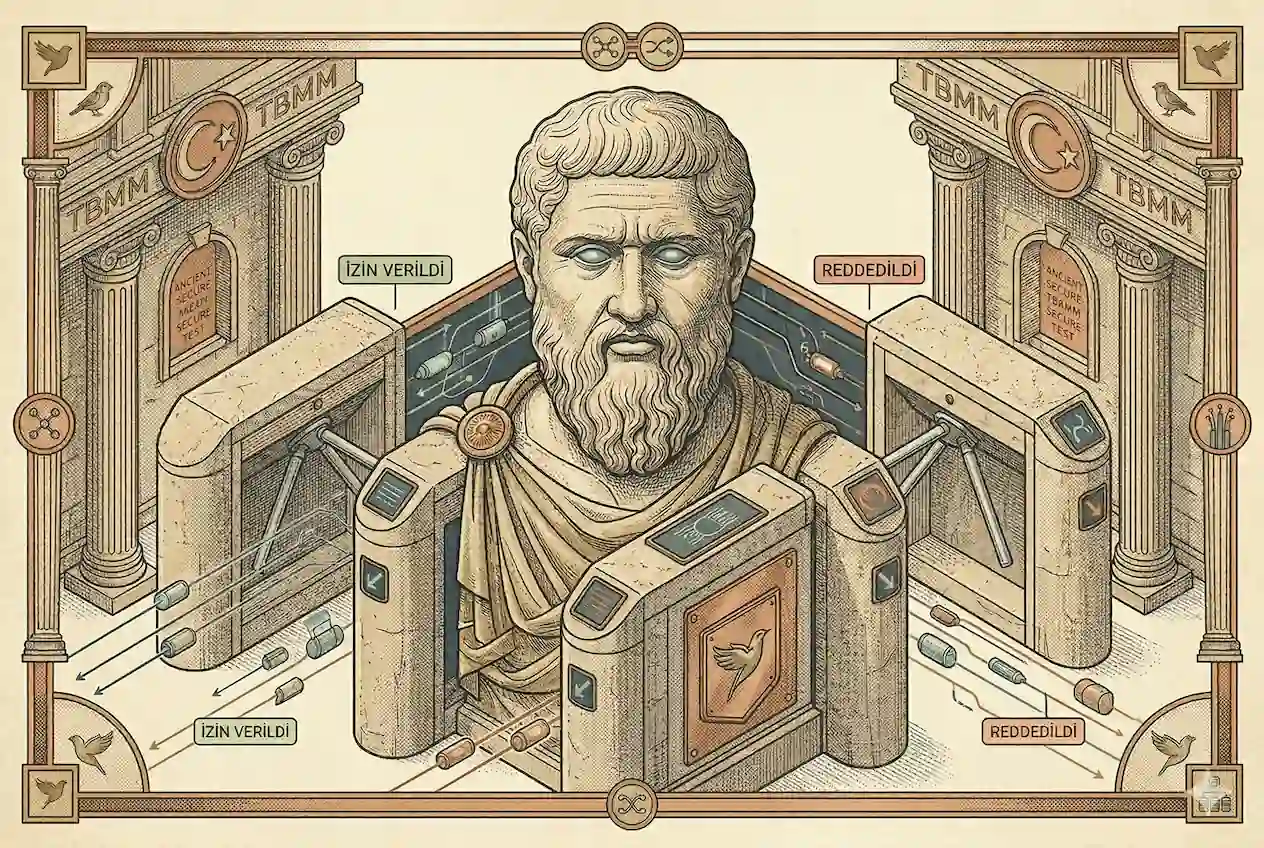

Active Directory (AD) Kurulumu: Merkezi Yönetimin Kalbi

“Adalet, herkesin kendi doğasına en uygun olan işi yapması ve başkasının işine karışmamasıdır.” — Platon

Eğer Türkiye Cumhuriyeti’nde “Adalet mülkün temeli” ise, bilişim sistemleri dünyasında da “Active Directory (AD) sistemin temelidir.” AD, bir kurumun dijital kimlik ve nüfus müdürlüğüdür.

Makalenin yazarı olarak geçmişte görev yaptığım bir kurumda, bir sabah kritik bir muhasebe yazılımının çalışmadığı haberiyle güne başladım. Sorunu incelediğimde, bir finans personelinin yanlışlıkla sunucudaki ortak muhasebe programındaki bir dosyayı yanlışlıkla sildiğini fark ettim.

Personelin hiçbir kötü niyeti yoktu, sadece teknolojik okuryazarlığı düşüktü. Asıl sorun, sistemin ona “kendi işi olmayan” bir dosyayı silme yetkisi vermiş olmasıydı. Bir kişinin sahip olduğu bu gereksiz yetki tüm departmanın işini kilitlemiş, Platon’un “kimse başkasının işine karışmasın” kuralı teknolojik olarak ihlal edilmişti.

İşte Active Directory ve En Az Yetki Prensibi (Principle of Least Privilege) tam olarak bu adaleti sağlar. Herkese sadece kendi işini yapabileceği kadar yetki verir. İlgili kullanıcının silme yetkisini AD üzerinden anında kısıtlayıp veriyi yedekten dönerek, sorunun bir daha yaşanmamasını yapısal olarak engelledik.

Peki Active Directory bu “herkese sadece kendi işini yapabileceği kadar yetki verme” adaletini pratikte nasıl tesis eder? Bunu kavramak için devletin vatandaşlarını nasıl kayıt altına aldığına ve sınıflandırdığına bakabiliriz. Tıpkı Nüfus Müdürlüğü’ndeki bir memurun yeni doğan bir vatandaşa kimlik numarası ve statü ataması gibi, şirketinizdeki Sistem Yöneticisi de Active Directory üzerinde personelleriniz için dijital bir kimlik, şifre politikası ve bir departman grubu (USER_MUHASEBE, USER_OGRENCI vb.) tanımlar. Devletin gözünde lise öğrencisi iseniz; yaşınızdan dolayı alkol/sigara satın alamazsınız, ehliyet alamazsınız ama müzelere ücretsiz girebilirsiniz. Bilişim dünyasında da sistem yöneticisi sizi USER_OGRENCI grubuna dahil ettiyse; öğretmenlerin sınav sorularını tuttuğu klasöre giremezsiniz, bilgisayarınıza oyun kuramazsınız ama kütüphane veritabanına erişebilirsiniz. Haklar ve kısıtlamalar, yöneticinizin sizi dahil ettiği “gruba” göre AD sistemi üzerinden adil ve kesin bir şekilde uygulanır.

Radius Sunucusu ve 802.1x Güvenliği: Bakanlık Turnikeleri

“İyi bir bekçi, dostu düşmandan ayırmasını bilmeli; tanıdığına uysal, tanımadığına karşı yırtıcı olmalıdır.” — Platon

Platon, devletini üçe böler: Yöneticiler (Filozoflar), Koruyucular (Askerler/Bekçiler) ve Üreticiler (Halk).

Sistem mimarisindeki Radius sunucusunu ve 802.1x protokolünü İçişleri Bakanlığı’nın polis teşkilatına veya Platon’un bekçilerine benzetebiliriz.

Düşünün ki muhasebe departmanındaki bir personel, ağ anahtarına (Switch) SSH (güvenli uzaktan yönetim) protokolü ile bağlanmaya çalışıyor. Bu son derece şüpheli bir harekettir! Masaüstündeki kaybolan Excel kısayolu için bile IT’ye talep açan birinin, omurga Switch’e kod yazmaya çalışması büyük bir zafiyettir. İşte Radius sunucusu burada devreye girerek ağın kapısında bekler. Active Directory’de sadece “Ağ Yöneticileri” grubunda olanlara (Platon’un kitabında bahsettiği yalnızca Filozoflar ve Yöneticilere) Switch’in kapılarını açarken, Platon’un “Üreticiler/Halk” sınıfını temsil eden muhasebe personeline veya dışarıdan gelen sıradan bir misafire karşı “yırtıcı” olur ve erişimi reddeder.

Radius sunucusunun iki kritik işlevi şöyledir:

- Cihaz Yönetimi Güvenliği: Eskiden switch ve router gibi cihazların şifreleri “admin123” gibi herkesin bildiği sabit yerel (local) şifrelerdi. Bir stajyer işten ayrıldığında tüm cihazların şifrelerini tek tek değiştirmek gerekirdi. Modern yapıda ise Radius ile cihazlara giriş yetkisi doğrudan kullanıcının Active Directory (Windows) şifresine bağlanır. Personel işten ayrılıp AD hesabı kapatıldığı saniye, tüm ağ cihazlarına olan erişimi de otomatik olarak kesilir. Hangi cihazda, saat kaçta, kimin ne işlem yaptığı (Loglama) adli sicil kaydı gibi tutulur.

Peki bu eski sabit şifreleri tamamen siliyor muyuz?

Hayır. Bu yerel şifreleri, tıpkı evin tüm fertleri anahtarlarını kaybettiğinde eve girebilmek için paspasın altına saklanan “yedek anahtar” gibi sistemde tutmaya devam ederiz. Eğer olağanüstü bir durum olur da Radius sunucunuz çökerse ve kimse kendi şifresiyle cihazlara giremezse; sistem yöneticisi paspasın altındaki o gizli yerel şifreyle kilitli kalan omurga cihaza girer, adeta bir çilingir gibi arızayı giderir ve sistemi yeniden ayağa kaldırıp süreci restore eder. Ancak günlük operasyonlarda bu paspas altı anahtarına asla dokunulmaz; herkes kendi ismine özel zimmetli anahtarını (AD şifresini) kullanır. - Bireyselleştirilmiş Kablosuz Güvenlik: Şirketinizin Wi-Fi şifresinin “sercebilisim123.” olduğunu varsayalım. 300 çalışanın hepsi bu şifreyi biliyorsa, işten kavgalı ayrılan bir personel otoparka arabasını çekip şirket ağına bağlanabilir. Radius destekli 802.1x altyapısında “ortak bir Wi-Fi şifresi” yoktur. İlker Pehlivan, ağa bağlanırken kendi kişisel kullanıcı adı (

ilker.pehlivan) ve şifresini girer. İlker işten ayrıldığında e-posta hesabı kapatılırken, Wi-Fi erişimi de eşzamanlı olarak yok olur. Ağa bağlıyken yapılan tüm işlemler anonim değil, isim bazlı olarak kayıt altına alınır.

Grup Politikaları (GPO) ile Standartlaştırma: Bilişim Meclisi

“Yasaların amacı, sadece bir sınıfın değil, tüm devletin uyum ve düzene girmesini sağlamaktır.” — Platon

Merkezi yönetimi bir adım öteye taşıyan yapı GPO’dur (Group Policy Object). Şirketinizin 13 farklı lokasyonda toplam 1000 adet bilgisayarı olduğunu ve yeni alınan devasa bir plotter yazıcının sadece Mimarlık departmanındaki 150 bilgisayara kurulması gerektiğini düşünün. IT ekibinin 150 bilgisayarı tek tek gezip yazıcı sürücüsü kurması hem zaman hem para israfıdır.

GPO’yu, Türkiye Büyük Millet Meclisi’nin (TBMM) çıkardığı bir kanuna benzetebiliriz. Devlet, “65 yaş üstü vatandaşların hastanelerde öncelikli ve ücretsiz hizmet almasına” karar verdiğinde, bunu 65 yaş üstü milyonlarca vatandaşa tek tek mektup yazarak bildirmez. Kanun meclisten geçer ve devletin tüm sağlık sistemine anında entegre olur.

İşte Grup Politikaları Yönetim Konsolu (GPMC), IT dünyasının TBMM’sidir. IT yöneticisi oradan bir “kanun” (policy) yazar: “Eğer bilgisayara giriş yapan kişi MİMARLIK grubundaysa, masaüstü arkaplanına şirket logosunu koy, denetim masasına girmesini yasakla ve X model yazıcıyı otomatik olarak bilgisayarına kur.” Kullanıcı sabah bilgisayarını açtığında, meclisten çıkan yasa saniyeler içinde bilgisayarında yürürlüğe girmiş olur.

Siber Güvenlik Danışmanlığı ve Yasal Uyumluluk: Ülkenin Sınırları

Harika bir şehir kurduk. Yollarımız geniş, trafik (network) akıcı. Active Directory ile adil bir devlet düzeni kurduk, vatandaşlarımızın (kullanıcıların) yetkilerini GPO yasalarıyla belirledik. Kurumumuzun şehirleri (şubeleri) arasında özel tüneller (IPSec VPN veya MPLS) inşa ettik. Peki ya dış dünyayla, yani tehlikelerle dolu internet ortamıyla olan sınırlarımızı, gümrük kapılarımızı nasıl yöneteceğiz? İşte bu noktada Güvenlik Duvarı (Firewall) ve sınır güvenliği devreye girer. İşin Dışişleri Bakanlığı kısmına geçiyoruz.

Yerel Ağ Bağlantısından (LAN) Geniş Ağ Bağlantısına (WAN) Yolculuk

Türkiye Cumhuriyeti vatandaşı olduğunuzu düşünün. Elinizdeki kimlik kartıyla İstanbul’dan İzmir’e uçakla, trenle veya arabayla hiçbir yasal engele takılmadan gidebilirsiniz. Çünkü aynı devletin sınırları içindesinizdir. İşte Yerel Alan Ağı (LAN - Local Area Network) budur. Şirket içindeki bir bilgisayar, yandaki odada duran yazıcıya veya alt kattaki dosya sunucusuna şirket içi kurallarla kolayca ulaşır.

Peki ya İzmir’den İtalya’ya (Roma) gitmek isterseniz? Artık sadece kimlik kartı yetmez. Uluslararası kurallara (Protokoller), pasaporta, İtalya Konsolosluğundan alınmış geçerli bir vizeye ihtiyacınız vardır. Yerel ağdan çıkıp Geniş Alan Ağına (WAN - İnternet) çıkmak tam olarak budur. Paketleriniz kurum sınırlarından çıkıp küresel internet dünyasına karıştığında, uluslararası yolculuk ve gümrük kurallarına tabi olurlar.

Uluslararası Hava Yolu Şirketleri ve İnternet Servis Sağlayıcıları (ISP)

İtalya’ya ulaşmak için Türk hava yolu şirketleri İtalyan yetkililerle, sivil havacılık örgütleriyle anlaşmalar yapar ve rotalar çizer. İnternet Servis Sağlayıcıları (ISP) da veri paketlerini taşıyan hava yolu şirketleridir. Türkiye’deki bir ISP, Bulgaristan’daki veya Almanya’daki bir ISP ile fiber optik kablolar aracılığıyla “eşleşme” (Peering) yapar.

Tıpkı havalimanlarındaki aktarmalı uçuşlar gibi, sizin bilgisayarınızdan çıkan bir veri paketi önce Türk Telekom’a, oradan Frankfurt’taki veri merkezine, oradan da Amerika’daki Google sunucularına milisaniyeler içinde aktarmalı olarak uçar. İnternet dediğimiz yapı, tüm dünya devletlerinin ve şirketlerinin bu fiber rotalarla birbirine bağlandığı devasa bir hava yolu ağıdır.

Firewall (Güvenlik Duvarı) Konfigürasyonu: UTM ve IPS/IDS

Güvenlik Duvarı (Firewall), devletin dış sınırlara kurduğu Gümrük ve Pasaport Kontrol Noktasıdır. Firewall, kurumunuzdan internete çıkmak isteyen veya internetten kurumunuza girmek isteyen her bir veri paketini durdurur, inceler ve vizesi (izni) varsa geçişine onay verir.

- UTM (Birleşik Tehdit Yönetimi): UTM’i, size verilen vizenin şartlarına benzetebiliriz. Örneğin İtalya’ya “Öğrenci Vizesi” ile gittiyseniz; orada eğitim alabilirsiniz ancak ticari bir işte çalışmanız veya suça karışmanız halinde sınır dışı edilirsiniz. UTM de ağdaki personelin internete çıkış şartlarını belirler. Bir muhasebe personelinin çalışmak için internete ihtiyacı vardır, interneti tamamen kesemezsiniz. Ancak Firewall üzerinde oluşturulan “UTM İdari Personel Profili” ile bu kullanıcının; bahis sitelerine, pornografik içeriklere, yasadışı film indirme (Torrent) veya oyun sitelerine girmesi yasaklanır. Kullanıcı bu sitelere girmeye çalıştığında Firewall gümrük memuru paketi reddeder.

- IPS / IDS (Saldırı Önleme ve Tespit Sistemleri): Bu sistemleri devletin İstihbarat (MİT) teşkilatına benzetebiliriz. Devletler, olası bir terör tehdidi istihbaratı aldıklarında “Vatandaşlarımızın kalabalık meydanlardan uzak durması rica olunur” veya “Sınırlarda güvenlik seviyesi kırmızı alarma geçirilmiştir” şeklinde önlemler alır. IPS/IDS de siber dünyadaki ayak izlerini takip eder. Bir “Solucan” (Worm) virüsü, sistemin işlemcisini şişirmek için kendini ağda saniyede yüzlerce kez kopyalamaya çalıştığında, IPS bu anormal durumu bir “saldırı paterni (imzası)” olarak algılar ve bu paketi derhal imha ederek sınır kapılarını kapatır.

5651 Sayılı Kanun ve Loglama: Dijital Ayak İzlerinin Kayıt Altına Alınması

Uluslararası hukukta Interpol veya devletlerin kendi aralarındaki suçlu iade anlaşmaları vardır. İtalya’da bir Türk vatandaşı suça karıştığında, İtalyan makamları pasaport, vize ve kamera kayıtlarıyla Türkiye Cumhuriyeti’ne başvurur ve “Bu suçu senin vatandaşın işledi” diyerek kanıt sunar.

Türkiye’de yürürlükte olan 5651 Sayılı İnternet Ortamında Yapılan Yayınların Düzenlenmesi Kanunu, şirketlerin dijital pasaport kayıt defteridir. Kurumunuzun internet hattı kullanılarak bir siber dolandırıcılık veya yasadışı paylaşım yapıldığında, savcılık kapınızı çalar. 5651 regülasyonlarına uygun, zaman damgalı (Hash’lenmiş, değiştirilemez) log kayıtlarınız (kayıt kütükleriniz) varsa; devlet yetkililerine “Bu suçu kurum tüzel kişiliği değil, şu saatte, şu IP’yi alan X departmanındaki Y personeli işlemiştir,” diyerek kanıt sunabilirsiniz. 5651 Loglaması, kurumu zan altında kalmaktan kurtaran yasal bir can yeleğidir.

Endpoint Security: Antivirüs’ün Ötesinde EDR ve XDR Çözümleri

Ağ güvenliğini sağladık, sınırları kapattık. Ancak tehlike her zaman dışarıdan gelmez; bazen tehdit içeridedir. Klasik Antivirüs yazılımları, bilinen sabıkalıları (eski virüsleri) engeller. Ancak günümüzde Endpoint Detection and Response (EDR - Uç Nokta Tehdit Algılama) çözümleri kullanılır.

EDR sistemlerini “Yurt Dışına Çıkış Yasağı” veya “Pandemi Karantinası”na benzetebiliriz. Eğer bir bilgisayarda (vatandaşta) şüpheli bir hareket, henüz tanımlanmamış yeni bir virüs veya fidye yazılımı (Ransomware) belirtisi -tıpkı COVID-19 taşıyıcısı gibi- tespit edilirse; EDR anında devreye girer. İlgili bilgisayarın ağ ile iletişimini saniyeler içinde fiziksel olarak keser (Karantina), virüsün diğer sunuculara bulaşmasını (pandemiyi) engeller ve sadece IT ekibinin bilgisayara müdahale etmesine olanak tanır. Böylece sistemin genel sağlığı korunmuş olur.

İş Sürekliliği (Disaster Recovery) ve Veri Yedekleme Stratejileri

Diyelim ki yaşadığınız şehirde, devletinizde harika bir huzur ortamı var. Asayiş berkemal, ekonominiz tıkırında. Peki, 7.5 büyüklüğünde bir deprem için acil durum planınız var mı?

Yazar olarak hem ben hem de Serçe Bilişim’in değerli Ağ Mühendisi olan yakın arkadaşım Kayra, TAKED (Tire Arama Kurtarma ve Eğitim Derneği) bünyesinde gönüllü arama kurtarma personeli olarak görev aldık. Amatör telsizcilik (Radyo frekans) tecrübesini burada edindiğimiz gibi, kriz yönetimini de bu sahada öğrendik. İzmir’in merkezindeki AFAD koordinasyon binasında, bizzat Van depreminde görev almış kahraman AFAD personellerinden aldığımız ortak eğitimlerde çok kritik bir hayat dersi çıkardık: Güçlü bir devlet, kara zamanlar için senaryosu hazır olan devlettir.

Bazı afetler, bir ülkenin yerel kapasitesinin çok ötesinde bir yıkım gücüne sahip olabilir. Komşu illerden ve dış ülkelerden gelecek sivil veya askeri kurtarma ekiplerinin koordinasyonu, lojistiğin yönetimi ve telsiz frekanslarının ayarlanması; can kayıplarının önlenmesi için hayati önem taşır.

Bilgi işlem (IT) dünyasında “Felaket” (Disaster) senaryoları tam olarak böyledir. Sistem odanızda yangın çıkabilir, su basabilir, ana omurga sunucularınızın donanımı yanabilir veya devlet destekli bir siber korsan grubu tüm veri depolama ünitelerinizi fidye yazılımıyla şifreleyebilir. Kriz anı geldiğinde “Şimdi ne yapacağız?” diye düşünmeye vaktiniz yoktur; o an panik anıdır. Ancak kriz ortada yokken, soğukkanlı bir zihinle hazırlanan “Felaket Kurtarma Senaryosu (Disaster Recovery Plan)” protokolleri; yangın anında camı kırıp butona basmak kadar refleks haline gelmiş kurtarma adımlarını içerir.

Dosya Sunucusu (File Server) ve Yetkilendirme Matrisi

Veri kurtarmanın ilk adımı, veriyi düzenli ve merkezi tutmaktır. Dosya Sunucusunu, Devlet Arşivleri Genel Müdürlüğü’ne benzetebiliriz. Devletin çok gizli askeri planları (Kozmik Oda), diplomatik yazışmaları ve vatandaşa açık genelge arşivleri vardır. Her memur, her odaya elini kolunu sallayarak giremez.

File Server üzerinde uygulanan “Yetkilendirme Matrisi”, bu gizlilik derecelerinin bilişimdeki karşılığıdır. Şirketinizin “İnsan Kaynakları” klasöründeki personel maaş bordrolarını, bir stajyer veya satın alma personeli göremez, kopyalayamaz, silemez. Veriler merkezi bir sunucuda, sıkı güvenlik yetkileriyle donatıldığında, dağınık bilgisayarlarda veri kaybı riski ortadan kalkar ve yedekleme operasyonu tek bir merkezden güvenle yürütülür.

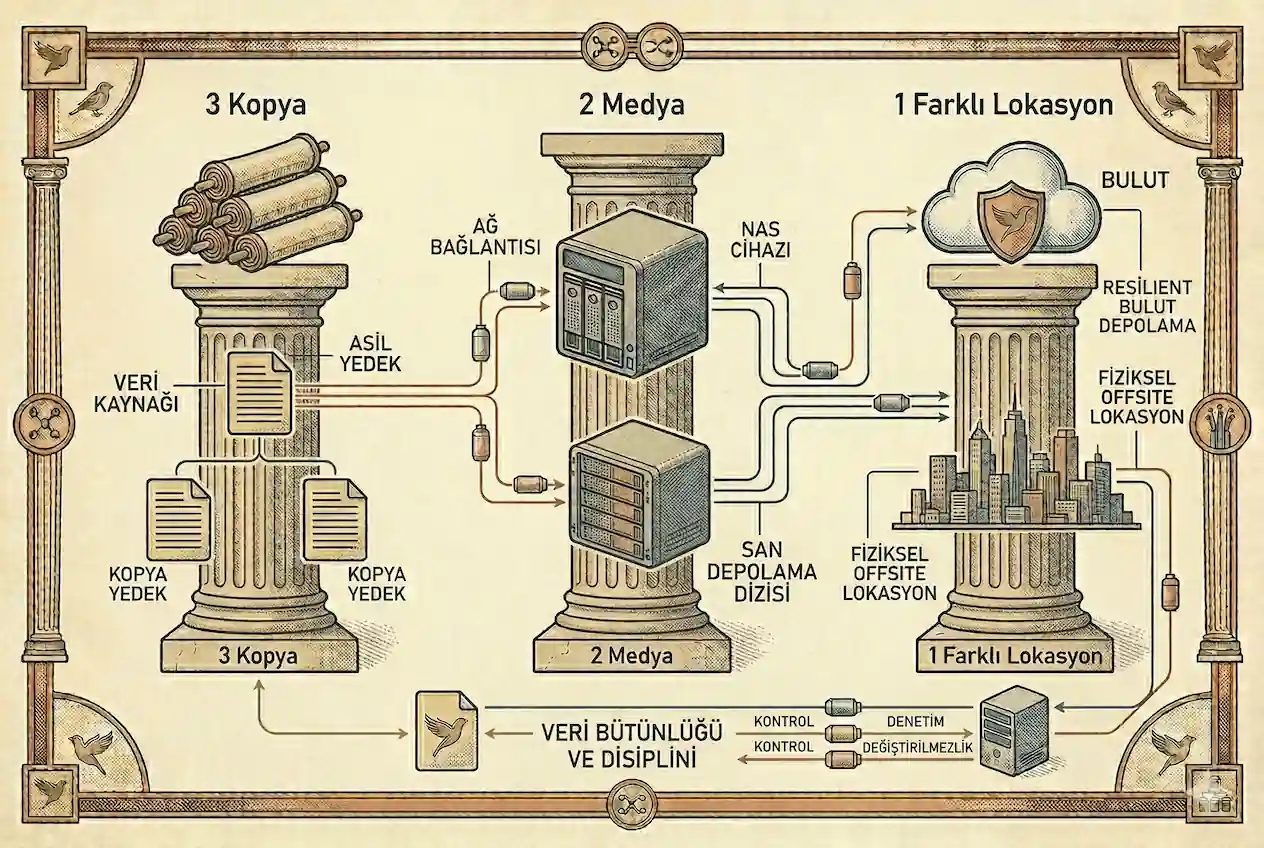

3-2-1 Yedekleme Kuralı: Felaket Anında Veriyi Kurtarmak

Disaster Recovery’nin altın standartı 3-2-1 Yedekleme Kuralı’dır. Bu kuralı, devletin en kritik bilgileri koruma stratejisi olarak düşünebiliriz.

- 3: Verinizin en az üç kopyası olmalıdır. (Orijinal veriniz ve iki yedeğiniz).

- 2: Bu yedekler, iki farklı depolama medyasında bulunmalıdır (Biri NAS cihazında, diğeri storage veya farklı mimaride bir sunucuda).

- 1: Yedeklerden en az biri, şirket dışında, coğrafi olarak uzak bir lokasyonda (Off-Site / Bulut) saklanmalıdır.

Eğer İstanbul’daki genel merkezinizde bir yangın çıkar ve tüm sistem odanız (birincil verileriniz ve yerel NAS yedeğiniz) kül olursa; Ankara’daki Veri Merkezinde (Data Center) veya güvenli bir bulut altyapısında tuttuğunuz o “1” numaralı uzak yedeği devreye alarak şirketinizin ticari hayatını küllerinden yeniden doğurabilirsiniz. Tıpkı Svalbard Küresel Tohum Deposu’nun, olası bir kıyamet senaryosunda dünyadaki tarımı yeniden başlatmak üzere tohumları buzulların altında saklaması gibi.

BT Operasyon Yönetimi: Monitöring ve Help Desk Süreçleri

Her şeyin yolunda gittiği, felaket senaryolarının bile baştan yazılıp önleminin alındığı tıkır tıkır işleyen bir devlette (şirkette); mevcut statükoyu ve refahı korumak için operasyonun 7/24 izlenmesi ve vatandaşlardan (personelden) gelen taleplerin yönetilmesi gerekir. Kurumsal BT Danışmanlığı, sistemi kurup bırakmaz; onun yaşam döngüsünü sürdürür.

Bilişim sistemleri tüm sistemin tek yerden denetlendiği monitöring yapısı.

Monitöring (İzleme): Sistem Ayaktayken Neler Oluyor? (Zabbix / PRTG)

İzleme sistemlerini (Monitöring), devletin Karayolları Trafik Kontrol Merkezi’ne veya Emniyet’in KGYS (Kent Güvenlik Yönetim Sistemi / Mobese) odalarına benzetebiliriz.

Devasa ekranların olduğu bir merkez hayal edin. Ekipler şehirdeki hangi yolda kaza (internet hızında yavaşlık / kablo bağlantılarında yaşanan darboğaz) olduğunu, hangi dağ yolunun kardan dolayı ulaşıma kapandığını (çöken, kapanan veya internet erişimi kesilmiş sunucular) anlık olarak harita üzerinden izlerler. Zabbix veya PRTG gibi profesyonel monitöring yazılımları, BT altyapısının Mobese kameralarıdır. Disk kapasitesi %95’e ulaşan bir veritabanı sunucusu henüz çökmeden, veya bir ağ anahtarının (switch) işlemci ısısı tehlikeli seviyelere ulaştığında sistem IT ekiplerinin telefonuna veya e-postasına kırmızı alarmlar gönderir. Olaylar felakete dönüşmeden, proaktif bir şekilde müdahale edilir. Şoförler (Kullanıcılar) yoldaki bu ufak tamiratı hissetmeden yollarına devam ederler.

Help Desk ve Ticket Sistemi: Sorunların Kayıt Altına Alınması

Kurum içi destek süreçlerini (Help Desk ve Ticket), Sağlık Bakanlığı’nın E-Nabız veya MHRS (Merkezi Hekim Randevu Sistemi) altyapısına benzetebiliriz.

Geçmişte hastaneye gittiğinizde her doktor size sil baştan sorular sorardı. Bugün ise E-Nabız sayesinde aile hekiminiz de acil servis doktorunuz da sizin geçmiş ameliyatlarınızı, alerjilerinizi, kullandığınız ilaçları ve kan tahlillerinizi tek bir merkezden görebilir.

Ticket (Talep) sistemi, BT dünyasının E-Nabız’ıdır. Bir personelin bilgisayarı sürekli aynı hatayı veriyorsa, geçmiş yıllarda açılmış destek taleplerine bakılarak o cihaza ait kronik “hastalık” (donanımsal arıza) geçmişi anında incelenir. Taleplerin telefonla veya sözlü olarak değil, merkezi bir sistem üzerinden yapılması; BT ekiplerinin performansının ölçülmesini, hangi departmanların en çok sorun yaşadığının analiz edilmesini ve yatırımların bu verilere (sağlık istatistiklerine) göre yapılmasını sağlar.

IT Dokümantasyonu: Bilgi Kaybını Önleme ve Kurumsal Hafıza

IT dokümantasyonu, bir devletin kadim geçmişini, kültürünü ve “Devlet Aklını” gelecek nesillere aktarmasıdır. Tıpkı Orhun Abideleri gibi.

Bilge Kağan’ın taşı oyarak gelecek nesil Türk boylarına devletin nasıl yönetilmesi gerektiğini, yapılan hataları ve başarıları miras bırakması gibi; profesyonel bir BT ekibi de sistemin topolojisini, IP haritalarını, şifre politikalarını, firewall kurallarını ve felaket kurtarma senaryolarını bir “Kurumsal BT Anayasası” (Dokümantasyon) olarak yazılı hale getirir.

Eğer sistem tek bir kişinin aklındaysa, o kişi işten ayrıldığında şirket hafızasını kaybeder. Ancak iyi bir dokümantasyon, şirketin kurumsal hafızasıdır (Devlet Aklı). Yeni işe giren bir sistem yöneticisinin haftalar sürecek oryantasyon süreci, bu dokümantasyonlar sayesinde birkaç güne iner. Sistemi bozmadan geliştirme yeteneği artar, tekerleği her seferinde yeniden icat etmenin önüne geçilir.

Sonuç: BT Danışmanlığı ile Teknik Borçlardan Kurtulun

Her ne kadar tasarımlarımızı mükemmel yapmaya çalışsak da, teknoloji hızla değişir ve zamanında doğru kabul edilen kararlar bugün birer engele dönüşebilir. Tıpkı atalarımızın kendi çağlarının ihtiyaçlarına göre aldıkları doğru ve vizyoner kararların, yüzyıllar sonra değişen dünya dinamikleri karşısında doğal olarak yetersiz kalması gibi. Sıfırdan, bomboş bir araziye yeni ve modern bir şehir kurmak, mühendislik açısından her zaman daha kolaydır. Peki, binlerce yıllık yaşanmışlığı olan, halihazırda milyonlarca insanın yaşadığı var olan bir şehri, yaşamı durdurmadan güzelleştirmek, yeni bir şehir kurmaktan daha mı kolaydır? Elbette hayır, çok daha zordur.

Teknik Borç Nedir ve Nasıl Kapatılır?

Güzel ülkemizin en kadim ve bana göre dünyanın en büyüleyici şehri olan İstanbul’u ele alalım. İki kıtanın birleştiği, imparatorluklara başkentlik yapmış muazzam bir miras. Ancak bu tarihi miras, geçmişten gelen devasa “Teknik Borçlarla” cebelleşmektedir. Osmanlı İmparatorluğu döneminde at arabaları veya faytonlar için tasarlanmış dar sokakların, günümüzün milyonlarca motorlu aracına yetersiz kalması bir teknik borçtur. Çarpık kentleşme, kontrolsüz gecekondulaşma, altyapısı eksik mahalleler ve tüm bunların olası bir İstanbul Depremi karşısında şehrin direncini düşürmesi; zamanında ödenmeyen planlama bedellerinin bugün önümüze fatura olarak çıkmasıdır.

Bilişim terminolojisinde “Teknik Borç” tam olarak budur. Her sistem her zaman mükemmel bir altyapı üzerine inşa edilmez. “Şimdilik işimizi görsün, sonra düzeltiriz” denilerek yapılan geçici çözümler (Gecekondu sunucular), güvenlik açıklarına göz yumarak işleri hızlandırmalar, kabloların yığınlar halinde bırakıldığı sistem odaları; şirketin geleceğinden çalınan teknik borçlardır.

Nasıl ki İstanbul gibi kadim bir şehirden vazgeçip onu terk etmemiz mümkün değilse, bir kurumun da yıllanmış ticari verilerinden ve işleyen çarklarından bir anda vazgeçmesi mümkün değildir. Teknik borcun ödenmesi, İstanbul gibi bir şehrin tarihi dokusunu bozmadan, metro ağlarıyla, kentsel dönüşümlerle 21. yüzyıla uygun hale getirilmesi demektir. Kurumsal BT Danışmanlığı; kurumunuzun altyapısını, yapay zekanın, n8n gibi akıllı iş akışı otomasyonlarının devrede olduğu modern çağa, sistemi durdurmadan ve yıkmadan entegre etme ustalığıdır.

Geleceğe Hazırlık: Teknik Borçlarınızdan Kurtulun ve Geleceği Şimdiden İnşa Edin

Geçmişte yapılan hatalar hayıflanmak için değil, ders çıkarmak için vardır. Şimdiki zaman ise, geleceği sağlam temeller üzerine inşa etmek için bize verilmiş bir fırsattır.

Bizler bilişimciler olarak tarihi Orhun Abidelerinden de sistem yönetimine dair büyük dersler çıkardık:

“Milletim için gündüz oturmadım, gece uyumadım. Ölesiye bitesiye çalıştım.” Bilge Kağan, Orhun Abideleri

Koskoca bir Kağan (veya bir kurumun CEO’su, BT Yöneticisi) bile olsanız, bireysel rehavete kapılmak yerine kolektif çıkarları ve kurumun bekasını korumakla yükümlüsünüz. Sistem güvenliği “mesai saatleri” ile sınırlı değildir.

“Lükse ve rahatlığa alışma.” Bilge Kağan, Orhun Abideleri

“Aman sistem çalışıyorsa elleme”, “Nasıl olsa bugüne kadar hacklenmedik, bize bir şey olmaz” diyerek konfor alanına sığınmak, uzun vadede o kurumu felakete sürükleyen en büyük hatadır. Yenilikten korkmak ve var olan çürük yapıyı korumaya çalışmak teknik borcu katlayarak artırır.

Atalarımız o günün zorlu şartlarında dahi, devletin hafızasını geleceğe aktarmak için dönemin en ileri teknolojisi olan “taşa kazıma” (dikilitaş) mühendisliğini kullandılar. İnovasyonu takip etmek, teknolojiyi kurum kültürüne entegre etmek ve daima medeni, güncel kalmak şirketlerin en büyük önceliği olmalıdır.

Serçe Bilişim olarak, dijital dönüşüm yolculuğunuzda, sistem altyapınızı kurarken, siber güvenliğinizi sağlarken veya birikmiş teknik borçlarınızı temizlerken yanınızdayız. Kurumsal BT Danışmanlığına ihtiyacınız olduğunda sadece bir telefon uzağınızdayız. Müşterimiz olmanız şart değil; sadece kafanıza takılan bir konuda teknik bir akla, dostane bir yönlendirmeye veya ikinci bir görüşe ihtiyaç duyarsanız, sağ alttaki WhatsApp butonundan Serçe Bilişim uzmanlarına dilediğiniz zaman ulaşabilirsiniz.

Geleceği, bugünden sağlam kodlar ve sarsılmaz altyapılarla birlikte inşa edelim.

***

Şirketiniz İçin Hızlı BT Check-up Listesi

- Tüm bilgisayarlar için ıslak imzalı zimmet formlarınız var mı?

- Şirket internetiniz 5651 sayılı kanuna uygun loglanıyor mu?

- Kritik verileriniz 3-2-1 kuralına göre (bir kopyası bulutta olacak şekilde) yedekleniyor mu?

- Ağınızda VLAN segmentasyonu (Departman bazlı trafik ayrımı) yapıldı mı?

- Sistemlerinizi anlık izleyen (Monitoring) bir yazılımınız var mı?

***

BT Danışmanlığı Hakkında Sıkça Sorulan Sorular

Yazan

İlker PehlivanKurucu | Ağ ve Sistem Yöneticisi

İlker Pehlivan, karmaşık BT altyapılarını ölçeklenebilir ve güvenli sistemlere dönüştüren bir ağ ve sistem mühendisidir. Şirketlere özel teknoloji rehberleri burada.

Ücretsiz Değerlendirme

Bu hizmet hakkında bilgi alın

Projenizi konuşmak için bize ulaşın. İlk değerlendirme ücretsizdir.

İçindekiler

Uzmanlık Makaleleri

- BT Danışmanlığı ile Dijital Dönüşüm

- GLPI Dağıtımı: GLPI Agent ile Binlerce Cihazı Tek Tıkla Envantere Almak

- GLPI Helpdesk: Ticket Sistemi ve Hizmet Seviyesi Sözleşmesi (SLA) Yönetimi

- GLPI Nedir? Açık Kaynaklı BT Envanter ve Helpdesk Platformu

- GLPI Kurulumu: Ubuntu Server, Apache ve MariaDB Yapılandırması

- GLPI Yönetimi: İlk Ayarlar, Profil Oluşturma ve Kurumsal Özelleştirme

Derinlemesine Okuma

Uzmanlık Makaleleri

BT Danışmanlığı ile Dijital Dönüşüm

BT Danışmanlığı ile Dijital Dönüşüm sayesinde yangın söndürmeyi bırakın! Altyapı maliyetlerini düşürüp veriyi servete dönüştürecek stratejileri keşfedin.

Devamını okuGLPI Dağıtımı: GLPI Agent ile Binlerce Cihazı Tek Tıkla Envantere Almak

GLPI Agent nedir, nasıl kurulur? Windows ve Linux cihazları GPO ve Ansible ile toplu envantere alma rehberi.

Devamını okuGLPI Helpdesk: Ticket Sistemi ve Hizmet Seviyesi Sözleşmesi (SLA) Yönetimi

GLPI ticket sistemi nasıl kurulur? SLA tanımlama, öncelik seviyeleri, mail-to-ticket ve helpdesk raporlama rehberi.

Devamını okuGLPI Nedir? Açık Kaynaklı BT Envanter ve Helpdesk Platformu

GLPI nedir, hangi kurumlar kullanmalı ve ücretli alternatiflere göre farkı ne? Açık kaynaklı BT envanter ve helpdesk platformunu tüm yönleriyle ele alıyoruz.

Devamını okuGLPI Kurulumu: Ubuntu Server, Apache ve MariaDB Yapılandırması

BT yöneticileri için GLPI Kurulumu rehberi. Ubuntu Server, Apache, MariaDB kurulumundan GLPI web arayüzü yapılandırmasına kadar tüm adımlar tek sayfada.

Devamını okuGLPI Yönetimi: İlk Ayarlar, Profil Oluşturma ve Kurumsal Özelleştirme

GLPI kurulumu sonrası yapılması gereken ilk güvenlik adımları, kullanıcı ve profil yönetimi, SMTP e-posta yapılandırması ve Active Directory entegrasyonu.

Devamını okuÜcretsiz Değerlendirme

BT Danışmanlık Hizmetleri Nedir? için teklif alın.

Mevcut altyapınızı inceler, ihtiyaçlarınızı anlar ve size özel çözüm önerir, ücretsiz sunarız.